信息安全技术 计算机网络科技领域的技术基石与守护者

在当今高度互联的数字时代,计算机网络构成了社会运转和商业活动的核心基础设施。信息安全技术,正是嵌入并活跃于这一广阔科技领域内,专门致力于保护信息资产(包括数据、系统、网络本身)免受未经授权的访问、使用、披露、破坏、修改或中断的一系列技术、策略与实践的总和。它不仅是计算机网络技术开发中不可或缺的组成部分,更是确保网络空间可信、可靠、可用的关键守护者。

从技术开发的角度看,信息安全技术并非孤立存在,而是深度融入计算机网络体系架构的各个层面,其核心目标是在复杂的网络环境中实现CIA三要素:机密性(Confidentiality)、完整性(Integrity)和可用性(Availability)。

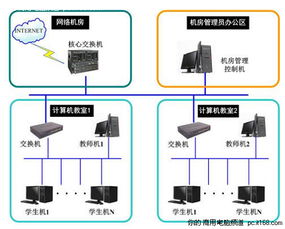

1. 网络架构与协议层的安全开发

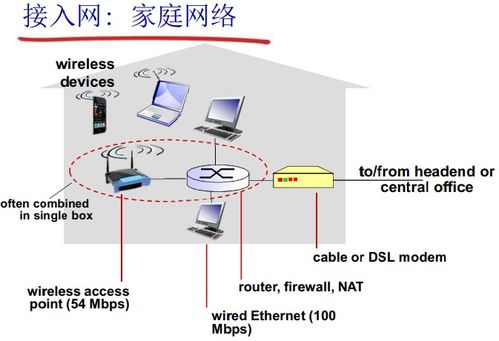

这是信息安全技术的底层基础。技术开发者设计并实现安全的网络协议(如IPSec、TLS/SSL、DNSSEC)来加密传输通道,验证通信双方身份,并确保数据在传输过程中不被篡改。在网络设备(如路由器、交换机、防火墙)的开发中,集成访问控制列表(ACL)、入侵检测/防御系统(IDS/IPS)模块、虚拟专用网络(VPN)功能等,构成了网络边界的首要防线。软件定义网络(SDN)和网络功能虚拟化(NFV)等新兴架构,也为动态、可编程的安全策略部署提供了新的技术开发平台。

2. 系统与应用层的安全加固

在主机和服务器层面,技术开发涉及操作系统安全加固、安全补丁管理、恶意代码防护(防病毒、反恶意软件)以及主机入侵检测系统(HIDS)。在应用开发领域,安全编码实践至关重要,包括对输入进行严格验证、防止SQL注入、跨站脚本(XSS)、跨站请求伪造(CSRF)等常见Web漏洞。应用安全测试(如SAST、DAST)、代码审计工具的开发与使用,已成为现代软件开发流程(DevSecOps)的标准环节。

3. 身份认证与访问控制技术

这是确保“谁可以访问什么”的核心。技术开发聚焦于构建强大、便捷且可管理的认证与授权机制。从传统的用户名/密码、动态口令(OTP),到基于生物特征(指纹、面部识别)的认证,再到利用公钥基础设施(PKI)的数字证书,以及正在快速发展的零信任(Zero Trust)架构。访问控制模型(如自主访问控制DAC、强制访问控制MAC、基于角色的访问控制RBAC)的实现与优化,是系统设计中的关键安全考量。

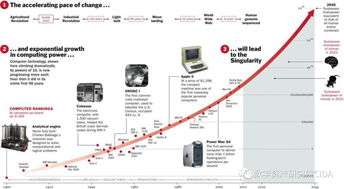

4. 密码学技术的创新与应用

密码学是信息安全技术的数学基石。在计算机网络领域,技术开发不断推动着密码算法的演进(如抗量子密码算法)及其高效实现。这包括对称加密(AES)用于大数据量加密,非对称加密(RSA、ECC)用于密钥交换和数字签名,以及哈希函数(SHA系列)用于数据完整性校验。区块链技术作为密码学的一个杰出应用,其分布式账本和共识机制也为网络信任提供了新的解决方案。

5. 安全运维与威胁应对技术

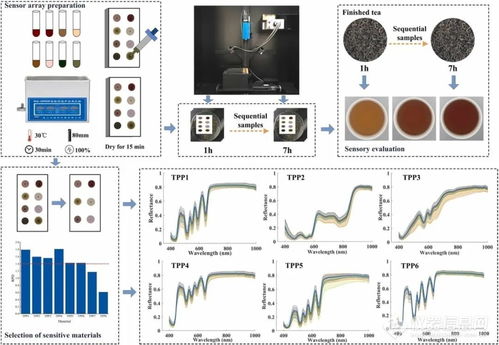

面对日益复杂的网络攻击,被动的防御已不足够。技术开发正向主动、智能的威胁狩猎与响应方向发展。这包括安全信息和事件管理(SIEM)系统、安全编排自动化与响应(SOAR)平台的开发,它们能聚合、关联和分析海量日志与网络流量,实现威胁的快速发现与处置。威胁情报的收集、分析与共享平台,以及基于人工智能(AI)和机器学习(ML)的异常行为检测算法,正在成为安全技术开发的热点。

6. 新兴领域与融合挑战

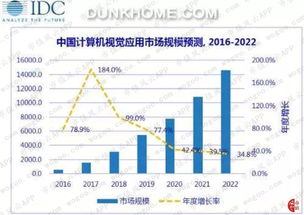

随着云计算、物联网(IoT)、5G/6G和工业互联网的普及,信息安全技术的开发边界不断扩展。云安全涉及虚拟化安全、容器安全、云工作负载保护以及云端数据加密。物联网安全需要为资源受限的海量终端设备设计轻量级安全协议。边缘计算的安全则需处理分布式环境下的信任与管理问题。

在计算机网络科技领域,信息安全技术开发是一个动态、多维且持续演进的过程。它要求开发者不仅精通网络、系统和编程技术,更需深刻理解攻击者的思维与手法,将安全理念“左移”至设计和开发的最早阶段。随着技术的融合与威胁的演变,信息安全技术开发将继续作为保障数字世界健康运行的基石,其重要性只会与日俱增。

如若转载,请注明出处:http://www.365wenjuan.com/product/32.html

更新时间:2026-03-03 10:59:35